ISO 27001: El SGSI en la empresa

ISO 27001

Según la norma ISO 27001 el personal que realiza el trabajo para asegurar la Seguridad de la Información tiene que ser competente, y esto será gracias a las capacitaciones que reciba, las habilidades con las que cuente y la experiencia adquirida a lo largo del tiempo.

El proveedor del servicio debe:

- Determinar todas las aptitudes necesarias para cada rol durante la gestión de la Seguridad de la Información.

- Tiene que asegurar que los trabajadores son conscientes de la relevancia y la importancia que tienen sus actividades en el más amplio contexto del negocio y además, de cómo contribuyen al cumplimiento de los objetivos establecidos por el Sistema de Gestión de Seguridad de la Información.

- Se deben mantener actualizados los registros en los que se incluya la educación, la formación, las habilidades y la experiencia de los trabajadores.

- Se tiene que proveer de capacitación a los empleados para satisfacer las necesidades de la organización.

- Realizar una evaluación de efectividad de todas las actuaciones que se han realizado.

La persona que provee del servicio tiene que tener en cuenta:

- Contratación: persiguiendo el objetivo de controlar la validez de todos los detalles de los diferentes candidatos a ser el responsable del Sistema de Gestión de Seguridad de la Información, además de identificar las fortalezas, debilidades y habilidades de todos los candidatos enfrentándola con la descripción del trabajo, y teniendo en cuenta los objetivos que se ha planteado la organización.

- Planificación: persigue el objetivo de dotar a los trabajadores con nuevos servicios, nueva tecnología, nuevo personal que gestione el servicio de los equipos de desarrollo del proyecto, planificar la sucesión y rellenar todos los vacíos que se generan por la pronta rotación del personal.

- Formación y desarrollo: tiene el objetivo de identificar todos los requisitos de formación y desarrollo dentro del plan, además de promover la implementación en el momento oportuno y que sea realizado de forma efectiva.

La norma ISO27001 nos dice que el personal debe estar formado para realizar la gestión de la Seguridad de la Información, además debe realizar su trabajo en equipo y contando con habilidades de liderazgo. Se tiene que mantener un registro con la formación que se ha ofrecido a los trabajadores, en concreto a cada persona, además de una breve descripción.

Todos los factores se tienen que considerar para establecer una combinación adecuada:

- Carácter de las competencias, nuevas o modificadas: pueden ser a corto o medio plazo.

- Tasa de cambio en las competencias y las habilidades.

- Descensos y picos que se esperan en la carga de trabajo, combinándolo con las habilidades que se requieren, los datos que se deben basar en la gestión del servicio y durante la planificación de mejora del servicio.

- Disponibilidad del personal competente.

- La rotación de personal.

- Los planes de formación.

Las personas que forman parte de un Sistema de Gestión de Seguridad de la Información ISO-27001 son:

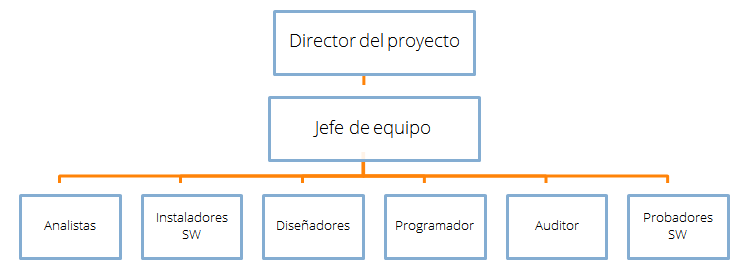

- Director del proyecto: es el mayor responsable del proyecto. Hace de enlace entre el cliente y la organización. Es el encargado de planificar los costes y los plazos que se fijan para ejecutar y controlar el SGSI.

- Jefe de equipo: es el responsable de desarrollar las tareas que han sido asignadas al equipo, dirige a los empleados, asigna tareas, etc.

- Analista: son las personas encargadas de realizar el análisis de todos los requisitos exigidos por los clientes, además de minimizar la dificultad, conocer el resultado del análisis, etc.

- Diseñador: se encargan de realizar el diseño del proyecto que se quiere realizar. tendrán como base los análisis que se realizan por los analistas, además intentan ajustarse lo máximo posible a todas la funcionalidad y requisitos que se exigen.

- Programadores: se encargan de implantar el código fuente y el objetivo mediante el análisis y el diseño que ha sido realizado por parte del diseñador, además debe recopilar toda la información que resulte útil, manejable y sencilla para el Sistema de Gestión de Seguridad de la Información.

- Probadores de software: son los encargados de recopilar las pruebas sobre el Sistema de Gestión de Seguridad de la Información una vez se han finalizados los procesos anteriores, se deben encontrar los fallos que no hayan sido solventados y las futuras incidencias que se pueden producir durante la utilización del SGSI, además tiene que verificar que todas las funciones que se han requerido hayan sido implementadas. Los probadores, forman un grupo independiente del resto del equipo, con lo que se evita que se pueda influir de forma negativa o positiva en el informe final, consiguiendo que sea lo más imparcial posible.

- Instaladores: se encargan de instalar los softwares necesarios para que la implementación del Sistema de Gestión de Seguridad de la Información ISO 27001 se realice de forma correcta.

- Auditor interno: realizará la auditoría final del proyecto, con lo que se podrá comprobar si se ha realizado de forma correcta la implementación del SGSI ISO 27001. Se emite un informe que aporte fiabilidad y seguridad.

La estructura en la organización será la siguiente:

El jefe del proyecto es la persona que se encarga de realizar la planificación, de ejecutarla y de controlar todo el proyecto. Actuará de supervisor y será el encargado de impulsa el avance del proyecto.

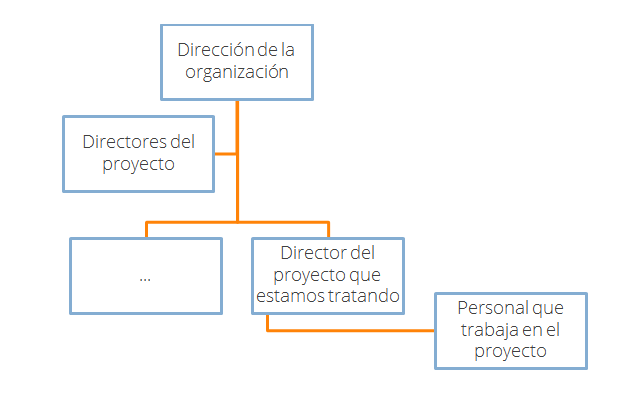

En el siguiente gráfico podemos ver cómo se organiza la empresa:

Como podemos observar en el esquema, la dirección de la organización será la que tenga el control de todos los proyectos. Cada proyecto tendrá asignado un director de proyecto, que se relacionará con el cliente y atenderá todos los requisitos de éstos.

Software para SGSI

El Software ISOTools Excellence para ISO 27001 para la Seguridad de la Información se encuentra compuesta por diferentes aplicaciones que, al unirlas, trabajan para que la información que manejan las empresas no pierda ninguna de sus propiedades más importantes: disponibilidad, integridad y confidencialidad.