Gestión de riesgos de SSII. Riesgos de seguridad en internet. Phishing

ISO 27001

La gestión de los riesgos de la Seguridad de la Información es un punto clave para la correcta implantación de la ISO 27001, ya que una vulnerabilidad puede costar muy cara a una empresa en términos de información y económicos, por no hablar de la confianza de los clientes o los usuarios.

Uno de los grupos más grandes de riesgos son los que nos llegan de la red. Internet da cobijo a personas malintencionadas ávidas de información y datos con los que conseguir dinero fácil a costa de otras personas o empresas.

Hoy hablaremos de la suplantación de identidad o como también se la conoce, phishing.

El Phishing son técnicas de consecución de datos personales y cuentas bancarias a través de medios digitales para utilizarlos de forma fraudulenta, suplantar la identidad y conseguir un rendimiento económico o simplemente suplantar la imagen de una empresa con algún fin.

Realmente es un riesgo de seguridad muy fácil de detectar y protegerse ante el. Habitualmente consiste en e-mails o páginas web en los que se solicita esta información personal o claves haciéndose pasar por una empresa de confianza, bien sea su banco, un agente del mismo, su compañía telefónica o de cualquier otro suministro.

En el e-mail que se recibe, habitualmente existe un enlace que abre una página similar a la de la compañía y en esta se solicita el ingreso de ciertos datos. Sin embargo, quienes están detrás de eta página son delincuentes y no su empresa de confianza.

Otra de las formas de phishing más perjudiciales es lo que se denomina como Pharming. Esta técnica, mediante un fichero instalado en su PC de forma invisible para usted, hará que cuando quiera entrar en la web de una empresa de confianza como la de su banco, se redirija automáticamente a una web idéntica pero falsa en la que sin apenas darse cuenta ingresará su acceso, dándoselo a los delincuentes.

Existen muchas más formas de phishing, pero todas se evitan de la misma forma:

1.- Entrar en las páginas en las que necesitará claves escribiendo la dirección en el navegador y nunca mediante un enlace en un e-mail, web, banner o publicidad.

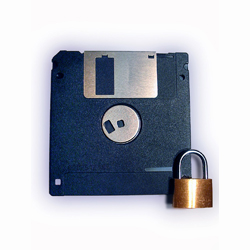

2.- Verificar antes de ingresar ningún dato la vigencia del certificado de seguridad.

Cuando entramos a páginas web que requieren el uso de claves, la url aparecerá automáticamente con https delante y no solo con http. Al hacer clic en el candado que aparece junto a la url podremos acceder a su certificado digital y comprobar la autenticidad.

A modo de ejemplo probamos con Twitter.

Si nos fijamos, en la última línea aparece la última vez que visitamos la web. Esto nos indica que es segura y no ha cambiado ni ha sido falsificada desde la última vez que entramos.

Si nos fijamos, en la última línea aparece la última vez que visitamos la web. Esto nos indica que es segura y no ha cambiado ni ha sido falsificada desde la última vez que entramos.

La Plataforma Tecnológica ISOTools le ayudará a la implementación y mantención de la nueva ISO 27001:2013, así como facilitará su integración con otros sistemas de gestión, pudiendo controlar su Sistema de Gestión Integrado desde cualquier lugar y en cualquier momento.