La norma ISO 27001 versión 2013

ISO 27001 versión 2013

La ISO 27001 versión 2013 es la primera revisión que se ha realizado de la norma ISO 27001. La revisión se ha realizado gracias a la experiencia práctica en la utilización de la norma durante estos años. Existen dos claras influencias para realizar la revisión.

La primera de las influencias está relacionada con la necesidad de que todas las normas cumplan con la estructura de alto nivel, la conformidad con dichos requisitos generarán una tendencia en todos los Sistemas de Gestión.

La segunda de las influencias se relaciona con la necesidad que existe de alinear la norma ISO 27001 versión 2013 con los principios y la orientación ofrecida por la norma ISO 31000 de gestión de riesgos.

El resultado de la revisión genera una gran diferencia entre la norma ISO 27001 versión 2013 y la ISO 27001:2005. En la norma ISO 27001:2013 no se duplican requisitos y existe una mayor libertad de elección.

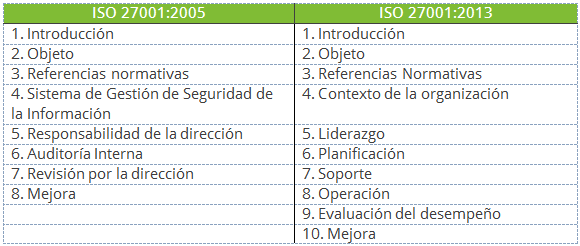

El resultado de cómo queda la norma ISO 27001 versión 2013 en comparación con la ISO 27001:2005 en cuanto a estructura es:

Ventajas y desventajas

Las ventajas que ofrece son:

- Facilita la integración de todos los sistemas de gestión, gracias a la estructura de alto nivel, los términos y las definiciones ayudan a la implementación.

- Todas las definiciones se pueden encontrar en el estándar ISO 27000.

- Los riesgos en la seguridad de la información tienen que ser abordados.

- Los documentos requeridos se encuentran perfectamente establecidos, ya que hacen referencia a la complejidad y al tamaño.

- Se hace mención a las todas las acciones preventivas.

Las desventajas que ofrece son:

- Es una abstracción y es un nivel alto, por lo que no se encuentra muy detallado.

- Los requisitos son difíciles de interpretar, ya que existen nuevos conceptos.

- No se hace mención al modelo PHVA (Planificar, Hacer, Verificar y Actuar)

- No se hace mención a la política del Sistema de Gestión de Seguridad de la Información.

- No existe una descripción detallada a la hora de identificar los riesgos.

Los nuevos requisitos que trae consigo la norma ISO 27001 versión 2013 son:

4.2 Entendiendo las necesidades y expectativas de las partes interesadas.

4.3 Determinar los objetivos del SGSI.

5.1 Liderazgo y compromiso.

6.1 Acciones para direccionar los riesgos y las oportunidades.

6.2 Los objetivos de seguridad de la información y la planificación para alcanzarlos.

7.3 Sensibilización.

7.4 Comunicación.

7.5 Información documentada.

8.1 Planificación y control operativo.

9.1 Seguimiento, medición, análisis y evaluación.

9.3 Revisión de la Dirección.

10.1 No conformidades y acciones correctivas.

¿Qué es Información?

Para entender bien el funcionamiento de la norma ISO 27001 debemos conocer lo que significa información. La información es un conjunto que se encuentra organizado por datos procesados, establecen un mensaje que modifica el estado de conocimiento del sujeto. Para realizar las actividades diarias, las operaciones del trabajo y cumplir con las funciones. La información tiene una estructura que se verá modificada tras sufrir diferentes interacciones entre la información propiamente dicha y el entorno.

¿Qué es Seguridad de la Información?

La información es un recurso muy importante para las organizaciones, por lo que debe ser especialmente protegido. La seguridad de la información es la encargada de proteger esta amplia gama de amenazas, con el fin de garantizar la mejora continua de negocio, disminuir el daño que se pueda generar a la información e incrementar el retorno de las inversiones y las oportunidades de negocio. La información puede existir de muchas maneras. Puede estar impresa o en papel, se almacena de forma electrónica, se puede transmitir por un medio electrónico, en imágenes o en una conversación. Sea cual sea la forma en la que se encuentre la información o los medios mediante los que se distribuye o se almacena, siempre tiene que ser protegida de una forma adecuada.

En la cláusula 8.1 nos encontramos los activos que se relacionan con las instalaciones que procesan la información, la información tiene que ser identificada y se debe encontrar en un inventario de activos que tiene que estar redactado y mantenido.

En la cláusula 42 se entiende la necesidad y las expectativas de todas las partes interesadas. Las partes interesadas son relevantes para el Sistema de Gestión de Seguridad de la Información y los requisitos de las partes interesadas en cuanto a seguridad de la información.

La cláusula 6.1.2 evalúa todos los riesgos en seguridad de la información. Se identifican todos los riesgos en seguridad de la información, se aplica el proceso de evaluación de riesgos de seguridad de información identificando los riesgos que se asocian a la pérdida de confidencialidad, integridad y disponibilidad de la información sensible dentro del ámbito del Sistema de Gestión de Seguridad de la Información. Se tienen que identificar todas las personas que sean propietarias de algún riesgo.

En la cláusula 5.3 se habla de los roles de la empresa, los responsables y las autoridades. La alta dirección se tiene que asegurar de que las personas conocen cuáles son sus responsabilidades y la autoridad de la que disponen para realizar las funciones pertinentes a la seguridad de la información.

Con la publicación de la norma ISO 27001 versión 2013 las empresas se enfrentan a un gran reto en cuanto a la gestión de seguridad de la información.

Los conceptos que se deben reforzar son:

- Partes interesadas

- Liderazgo

- Sensibilización

- Comunicación

- Capacidades

- Propietario del riesgo

- Gestión del riesgo

- Oportunidades, etc.

La norma ISO 27002:2013 presenta menos cantidad de controles y la metodología también presenta controles tecnológicos, de forma adicional se cuentan con políticas de control más claras.

ISO 27001

El Software ISOTools Excellence ISO 27001 para Riesgos y Seguridad de la Información, está capacitado para responder a numerosos controles para el tratamiento de la información gracias a las aplicaciones que contiene y que son totalmente configurables según los requerimientos de cada organización.